Jag har blivit publicerad i Data3:s medlemstidning. På (första) sidan 21 hittas artikeln som introducerar till Raspberry Pi. Jag hoppas det blir den första av en rad artiklar i ämnet.

Och ja, pressläggningstiden gjorde att både Raspberry Pi 2 och nyheten att de sålt 5 miljoner maskiner hann komma ut under tiden. Men RPi2 är ju ett ämne jag förmodligen kommer ha mycket att säga om framöver.

fredag 20 februari 2015

Raspberry Pi-introduktion

måndag 16 februari 2015

Cisco trådlöst, autentiserade användare och PAN-OS

Efter att ha läst Palo Alto Networks egen Alberto Rivals presentation på lösning för att fånga upp autentiserade användare på Ciscos trådlösa controllers bestämde jag mig för att implementera den lösningen istället för den jag själv snickrat ihop.

Den jag själv snickrat ihop fungerade men led av en del allvarliga brister.

För den nya lösningen behöver man en Windowsserver med Kiwi Syslog Server (som numera ägs av Solarwinds). Man ställer helt sonika in Kiwi Syslog Server som SNMP trap-receiver i inställningarna (ingår inte i presentationen ovan men är bara en kryssruta att bocka i) och vidarebefodrar innehållet i syslog-format till Palo Alto-brandväggen. I brandväggen filtrerar man ut autentiserings-händelser och petar in användare och IP-adress på det sättet. Träffsäkerheten är mycket högre än min gamla lösning och nu kan man dessutom köra den mot de svagare Cisco 4400-kontrollerna som inte mäktade med att bli pollade på det gamla sättet.

En licens för Kiwi Syslog Server kostade oss i runda slängar 2700 kronor och arbetsinsatsen med presentationen ovan tillgänglig var minimal. Det tog mig mindre än en eftermiddag att få igång och verifiera det, från deployment av Windows 2012R2-server till fungerande lösning.

Jag kör fortfarande 6.0.x av PAN-OS och inte 6.1.x som i presentationen, men funktionaliteten är densamma.

Kort sagt, det här är en bättre lösning som fungerar även på äldre kontrollers. Rekommenderas.

Den jag själv snickrat ihop fungerade men led av en del allvarliga brister.

För den nya lösningen behöver man en Windowsserver med Kiwi Syslog Server (som numera ägs av Solarwinds). Man ställer helt sonika in Kiwi Syslog Server som SNMP trap-receiver i inställningarna (ingår inte i presentationen ovan men är bara en kryssruta att bocka i) och vidarebefodrar innehållet i syslog-format till Palo Alto-brandväggen. I brandväggen filtrerar man ut autentiserings-händelser och petar in användare och IP-adress på det sättet. Träffsäkerheten är mycket högre än min gamla lösning och nu kan man dessutom köra den mot de svagare Cisco 4400-kontrollerna som inte mäktade med att bli pollade på det gamla sättet.

En licens för Kiwi Syslog Server kostade oss i runda slängar 2700 kronor och arbetsinsatsen med presentationen ovan tillgänglig var minimal. Det tog mig mindre än en eftermiddag att få igång och verifiera det, från deployment av Windows 2012R2-server till fungerande lösning.

Jag kör fortfarande 6.0.x av PAN-OS och inte 6.1.x som i presentationen, men funktionaliteten är densamma.

Kort sagt, det här är en bättre lösning som fungerar även på äldre kontrollers. Rekommenderas.

Etiketter:

cisco,

kiwi,

microsoft,

palo alto networks,

snmp,

solarwinds,

syslog,

vmware,

windows

fredag 6 februari 2015

Raspberry Pi 2, Geekbench 2

Geekbench 2.4.2 : http://www.primatelabs.com/geekbench/

System Information

Operating System Linux 3.18.5-v7+ armv7l

Model N/A

Motherboard N/A

Processor ARM BCM2709 @ 900 MHz

1 Processor, 4 Threads

Processor ID ARM implementer 65 architecture 7 variant 0 part 3079 re

vision 5

L1 Instruction Cache 0.00 B

L1 Data Cache 0.00 B

L2 Cache 0.00 B

L3 Cache 0.00 B

Memory 745 MB

Integer

Blowfish

single-threaded scalar 341 |

multi-threaded scalar 1464 |||||

Text Compress

single-threaded scalar 419 |

multi-threaded scalar 1147 ||||

System Information

Operating System Linux 3.18.5-v7+ armv7l

Model N/A

Motherboard N/A

Processor ARM BCM2709 @ 900 MHz

1 Processor, 4 Threads

Processor ID ARM implementer 65 architecture 7 variant 0 part 3079 re

vision 5

L1 Instruction Cache 0.00 B

L1 Data Cache 0.00 B

L2 Cache 0.00 B

L3 Cache 0.00 B

Memory 745 MB

Integer

Blowfish

single-threaded scalar 341 |

multi-threaded scalar 1464 |||||

Text Compress

single-threaded scalar 419 |

multi-threaded scalar 1147 ||||

Text Decompress

single-threaded scalar 304 |

multi-threaded scalar 760 |||

Image Compress

single-threaded scalar 473 |

multi-threaded scalar 1869 |||||||

Image Decompress

single-threaded scalar 361 |

multi-threaded scalar 1449 |||||

Lua

single-threaded scalar 689 ||

multi-threaded scalar 2751 |||||||||||

Floating Point

Mandelbrot

single-threaded scalar 324 |

multi-threaded scalar 1317 |||||

Dot Product

single-threaded scalar 738 ||

multi-threaded scalar 3127 ||||||||||||

LU Decomposition

single-threaded scalar 181

multi-threaded scalar 373 |

Primality Test

single-threaded scalar 864 |||

multi-threaded scalar 1373 |||||

Sharpen Image

single-threaded scalar 1495 |||||

multi-threaded scalar 6042 ||||||||||||||||||||||||

Blur Image

single-threaded scalar 1929 |||||||

multi-threaded scalar 7793 |||||||||||||||||||||||||||||||

Memory

Read Sequential

single-threaded scalar 611 ||

Write Sequential

single-threaded scalar 1180 ||||

Stdlib Allocate

single-threaded scalar 438 |

Stdlib Write

single-threaded scalar 514 ||

Stdlib Copy

single-threaded scalar 1023 ||||

Stream

Stream Copy

single-threaded scalar 1245 ||||

Stream Scale

single-threaded scalar 562 ||

Stream Add

single-threaded scalar 349 |

Stream Triad

single-threaded scalar 324 |

Benchmark Summary

Integer Score 1002 ||||

Floating Point Score 2129 ||||||||

Memory Score 753 |||

Stream Score 620 ||

Geekbench Score 1308 |||||

Av någon anledning kan jag inte ladda upp resultatet men de kanske slutat acceptera resultat från Geekbench 2, version 3 har ju funnits ute länge vid det här laget.

Men man kan ju ändå jämföra 1308 mot annat.

Och ja, jag skrev det här inlägget på en Raspberry Pi 2.

Och ja, jag skrev det här inlägget på en Raspberry Pi 2.

tisdag 3 februari 2015

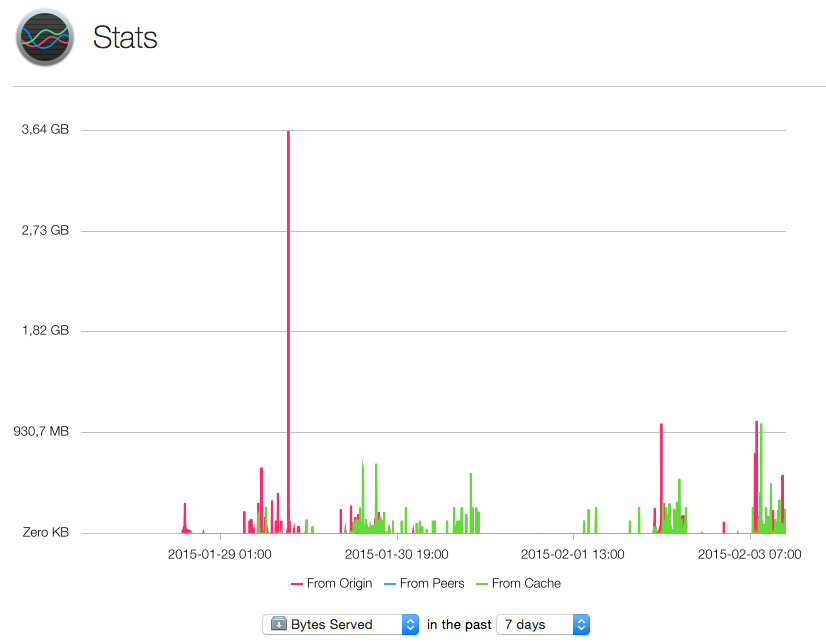

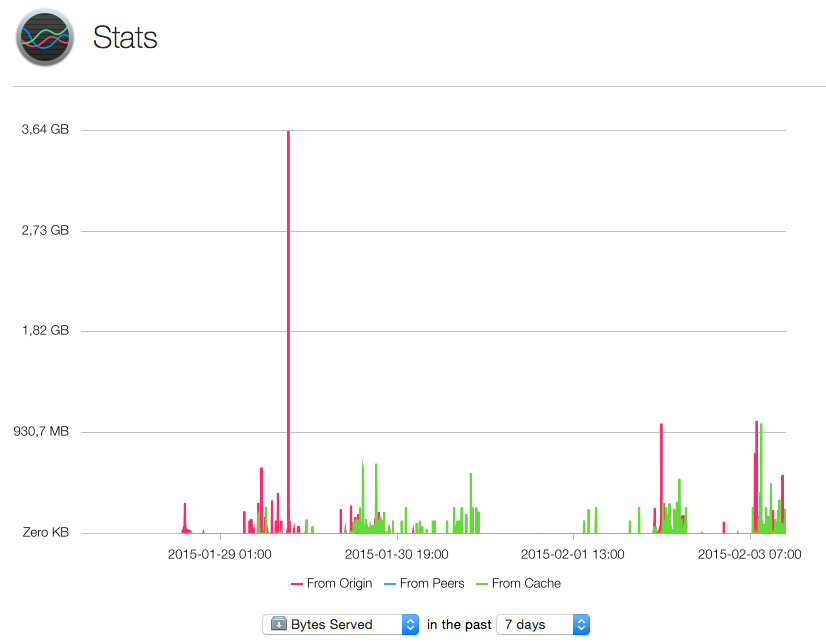

En knapp vecka senare - cache-uppdatering

Efter en initial ”cache-chock” rullar det på fint. Ska bli kul att kolla bandbreddsutnyttjande över tid i brandväggen.

måndag 2 februari 2015

Apelsinpaj

Jag lade till Orange Pi och Intel Galileo under Enkortsdatorer här till höger ------>

Jag har en Galileo på ingång men är lite kluven inför Orange Pi. Vi får se.

Jag har en Galileo på ingång men är lite kluven inför Orange Pi. Vi får se.

Ny hallonpaj

Cache-tjänst

Apple App Store är den fjärde största bandbredds-slukande nätverkstrafiken på jobb.

Vi är mitt upp i en upphandling för internetuppkoppling för de närmaste fem åren men eftersom vi slår i kapacitetstaket varje dag kände jag mig tvungen att göra något.

Eftersom App Store-trafik är något som stadigt ökat och vi faktiskt har en OS X Server-stående i datahallen tänkte jag börja där.

OS X Servers Cache-tjänst är delvis en ersättare för den gamla Software Update-funktionen. Software Update fungerade bara med Mac OS X-uppdateringar och mekanismen bakom var (förmodligen) föråldrad eftersom Apple kommit med den nya Cache-tjänsten.

Numera är det inte bara OS X-uppdateringar som cachas utan även recovery-images för OS X, tankar du om en maskin med OS X 10.8 och framåt får du en cachad kopia på din server för efterkommande maskiner. Men det slutar inte där, följande innehåll från Apple cachas:

För iTunes och iBooks:

iTunes 11.04 och senare, iOS-appar och uppdateringar samt iBooks-innehåll.

För OS X:

Förutom uppdateringar och hela operativsystem lagras också uppdateringar för OS X-applikationer som köpts via Mac App Store, extra nedladdningsbart data till Garageband, Java, skrivardrivrutiner och annat innehåll som kommer via det gamla Software Updates-systemet.

För iOS:

iOS- och AppleTV-uppdateringar, appar och uppdateringar till dem, kursmaterial från iTunes U samt Siri-röster och ordböcker.

Det verkar också finnas plats för framtida utbyggnad av caching-systemet, det är förberett för musik och video från iTunes:

Så hur funkar det? När man installerat OS X (som ju numera är gratis) och OS X Server (189 kronor i App Store) och startar Server-appen är Caching det första anspråkslösa valet under Services.

De aktiva val man kan göra i senaste versionen består av att kunna starta/stoppa funktionen, hantera "rättigheter" och ange var och hur stor cachen ska vara.

Den enda inställningen som kan vålla bekymmer är egentligen Permissions. Härunder listar man de nätverk man vill ska ha åtkomst till cachetjänsten. Har man ett enkelt nät (som typ hemma) med en utsidesadress och en insida med privata adresser är det bara att slå på funktionen, det funkar out of the box.

Har man som vi tre utsidesadresser för att särskilja trafik från "allmänheten", elever och anställda blev det lite mer komplicerat.

Jag fick välja Cache content for clients connecting from "only some networks" och ange mina IP-ranges för de privata adresserna vi använder på insidan.

Kryssrutan "Only cache content for clients on these networks" är ikryssad, valet Serve clients with public addresses är satt till "on other networks" och jag har lagt till våra tre utgående adresser där.

Tyvärr slutar det inte riktigt där, unikt för mitt scenario är att jag fick ändra i vår core så att klienter från publika och pedagogiska näten kommer åt servern och sedan är man allmänt tvingad att lägga till ett TXT-record i sin DNS. Om man klickar på "Client Configuration" på panelen får man strängen som ska in i TXT-recordet. Det är dina utsidesadresser som ska in TXT-recordet.

Vi kör DNS på Windows så mitt DNS-record där ser ut som följer:

Cachen har rullat i snart 5 dygn och har redan plockat på sig över 25GB data och cacheträffarna blir fler och fler. Det ska bli spännande att följa upp bandbreddsanvändningen de närmaste veckorna.

Vi är mitt upp i en upphandling för internetuppkoppling för de närmaste fem åren men eftersom vi slår i kapacitetstaket varje dag kände jag mig tvungen att göra något.

Eftersom App Store-trafik är något som stadigt ökat och vi faktiskt har en OS X Server-stående i datahallen tänkte jag börja där.

OS X Servers Cache-tjänst är delvis en ersättare för den gamla Software Update-funktionen. Software Update fungerade bara med Mac OS X-uppdateringar och mekanismen bakom var (förmodligen) föråldrad eftersom Apple kommit med den nya Cache-tjänsten.

Numera är det inte bara OS X-uppdateringar som cachas utan även recovery-images för OS X, tankar du om en maskin med OS X 10.8 och framåt får du en cachad kopia på din server för efterkommande maskiner. Men det slutar inte där, följande innehåll från Apple cachas:

För iTunes och iBooks:

iTunes 11.04 och senare, iOS-appar och uppdateringar samt iBooks-innehåll.

För OS X:

Förutom uppdateringar och hela operativsystem lagras också uppdateringar för OS X-applikationer som köpts via Mac App Store, extra nedladdningsbart data till Garageband, Java, skrivardrivrutiner och annat innehåll som kommer via det gamla Software Updates-systemet.

För iOS:

iOS- och AppleTV-uppdateringar, appar och uppdateringar till dem, kursmaterial från iTunes U samt Siri-röster och ordböcker.

Det verkar också finnas plats för framtida utbyggnad av caching-systemet, det är förberett för musik och video från iTunes:

caching:CacheDetails:_array_index:4:BytesUsed = 0

caching:CacheDetails:_array_index:4:LocalizedType = "Movies"

caching:CacheDetails:_array_index:4:MediaType = "Movies"

caching:CacheDetails:_array_index:4:Language = "en"

caching:CacheDetails:_array_index:5:BytesUsed = 0

caching:CacheDetails:_array_index:5:LocalizedType = "Music"

caching:CacheDetails:_array_index:5:MediaType = "Music"

Så hur funkar det? När man installerat OS X (som ju numera är gratis) och OS X Server (189 kronor i App Store) och startar Server-appen är Caching det första anspråkslösa valet under Services.

De aktiva val man kan göra i senaste versionen består av att kunna starta/stoppa funktionen, hantera "rättigheter" och ange var och hur stor cachen ska vara.

Den enda inställningen som kan vålla bekymmer är egentligen Permissions. Härunder listar man de nätverk man vill ska ha åtkomst till cachetjänsten. Har man ett enkelt nät (som typ hemma) med en utsidesadress och en insida med privata adresser är det bara att slå på funktionen, det funkar out of the box.

Har man som vi tre utsidesadresser för att särskilja trafik från "allmänheten", elever och anställda blev det lite mer komplicerat.

Jag fick välja Cache content for clients connecting from "only some networks" och ange mina IP-ranges för de privata adresserna vi använder på insidan.

Kryssrutan "Only cache content for clients on these networks" är ikryssad, valet Serve clients with public addresses är satt till "on other networks" och jag har lagt till våra tre utgående adresser där.

Tyvärr slutar det inte riktigt där, unikt för mitt scenario är att jag fick ändra i vår core så att klienter från publika och pedagogiska näten kommer åt servern och sedan är man allmänt tvingad att lägga till ett TXT-record i sin DNS. Om man klickar på "Client Configuration" på panelen får man strängen som ska in i TXT-recordet. Det är dina utsidesadresser som ska in TXT-recordet.

Vi kör DNS på Windows så mitt DNS-record där ser ut som följer:

Cachen har rullat i snart 5 dygn och har redan plockat på sig över 25GB data och cacheträffarna blir fler och fler. Det ska bli spännande att följa upp bandbreddsanvändningen de närmaste veckorna.

Prenumerera på:

Inlägg (Atom)